Napjainkban egyre gyakrabban merül fel a gyanú, hogy a wifi, amit lopsz amin vagy (tágabb értelemben véve bármilyen hálózat), nem közvetlen kapcsolatot ad az internetre, hanem valaki lenyúlja/eltéríti az adatforgalmadat. Ez persze lehet egy tök ártatlan (sőt, hasznos) proxy, de lehet, hogy a szolgáltatód rúgja éppen fel a net neutrality írott és íratlan szabályait, vagy egyszerűen statisztikát vezet az általad látogatott oldalakról, logolja a forgalmadat, stb. — nyilván mindenki el tudja gondolni a szolgáltatói indítékokat.

Ilyenkor jön jól egy hálózatanalizáló eszköz: az ICSI Netalyzr-t a Berkeley Egyetem hálózatos-algoritmusos tanszékén fejlesztették, pont a magunkfajta security freak-eknek. Szimpla kis weboldalba ágyazott Java app-ról van szó (Nálam Ubuntuban az Icedtea JRE plugin viszi csont nélkül), ami rengeteg hálózati teszt futtatásából próbál következtetni arra, hogy milyen jellegű elterelés van az általad használt hálózaton.

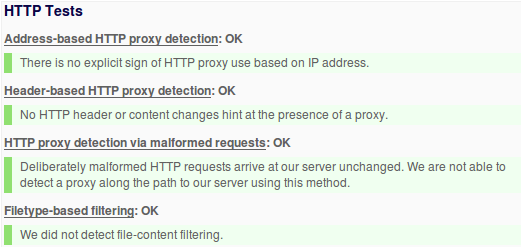

Látható például, hogy a Vodafone jófej szolgáltató, és nem téríti el az adatodat.

That’s that. Ajánlom minden neonomádnak, meg aki szereti — hasznos eszköz, ha egyébként dolgozni szeretnél, vagy csak szimplán zavar, ha mások is tudnak a böngészési szokásaidról.

És ha mélyebben érdekel a téma, kiindulási pontnak jó lehet az Electronic Frontier Foundation (tudod, Cory Doctorow) idevágó oldala, ahol emellett egy rakás más alkalmazás is listázva van. Happy testing!

„magunkfajta security freakeknek”? ember, epp most scanneltetted vegig minden reszletebe menoen a belso halozatod egy cuccal, ami felpostolja az eredmenyeit kifele… :)

ellenbenviszont egyreszt vicces, hogy az ipari hulladek FON routerem mennyire fixen megnyuvasztja a teszt (meg egy erv, hogy a szomszed netjen at TOR-on keresztul torjem a sudoku.hu-t tovabb ugye) masreszt meg en vagyok csak vak es/vagy nagyravagyo, vagy tenyleg nem talalom ennek sehol a forrasat, vagy legalabbis a hasznalt algoritmusok leirasat? mert engem inkabb ez erdekelne az egeszbol…

@gyp

tipikusan nem a saját hálózaton célszerű alkalmazni :)

nálam is keresztülmegy egy Fon-on a forgalom, igaz, ő csak AP, nem router.

a security freak kifejezésen egyébként már én is mosolyogtam, miután leírtam. általában megelégszem azzal, ha a fontosabb dolgaim (email, shell, im, ilyesmi) titkosítva mennek.